В последнее время поступает всё больше сообщений о компаниях, пострадавших от нападения вымогателей. Внезапное увеличение частоты этой формы кибератаки насторожило множество организаций и пользователей.

Однако, стоит знать, что, благодаря соответствующей подготовке, можно значительно снизить риск нападения и ограничить возможные убытки, которые оно может вызвать.

Что такое компьютерные вымогатели

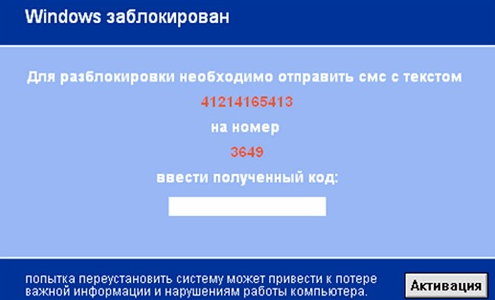

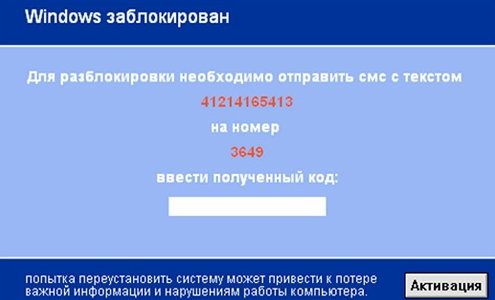

Компьютерные вымогатели являются одной из форм вредоносных программ, которые заражают сетевые устройства и центры обработки данных. Они делают невозможным доступ к данным пока организация не заплатит выкуп.

Масштабы потерь в результате действия вымогателей трудно оценить, потому что многие организации предпочитают платную разблокировку доступа к файлам, однако, следует иметь в виду, что это решение не всегда работает, и, несмотря на уплату хакерской дани, данные остаются зашифрованными.

Как происходит атака вымогателей

Вымогатели могут попасть на компьютеры различными способами, но наиболее распространенным вектором атаки являются файлы, прикрепленные к электронной почте.

Другой распространенный способ заражения – метод «drive-by», который приводит к несанкционированной установке вредоносного программного обеспечения во время визита на зараженный сайт.

Иногда компьютерные вымогатели распространяются через социальные сети, используя, среди прочего, приложения мгновенного обмена сообщениями.

В последнее время преступники стали использовать уязвимые веб-серверы в качестве отправной точки для заражения корпоративной сети.

Как защититься от программ-вымогателей

Вот 10 правил, которые Вы должны выполнить, чтобы защитить себя и свою организацию от вымогателей:

- Разработайте план резервного копирования и восстановления. Регулярно создавайте резервные копии системы и храните их на отдельном устройстве в автономном режиме.

- Используйте профессиональные решения интернет-безопасности, а также инструменты, позволяющие сканировать содержимое электронной почты, страниц или файлов на наличие вредоносного программного обеспечения.

- Обновите свои операционные системы, устройства и программное обеспечение.

- Убедитесь, что ваш антивирус, IPS и защита от вредоносных программ обновлены до последней версии.

- Если это возможно, используйте «белый список», который предотвращает загрузку и запуск несанкционированных приложений.

- Разделите сеть на зоны безопасности, тем самым, предотвращая распространение возможной инфекции.

- Дайте пользователям индивидуальные права доступа, чтобы, потенциально, как можно меньшее их число было в состоянии заразить данные.

- Внедрите решение безопасности BYOD, ответственное за проверку и блокирование устройств, не соответствующих требованиям безопасности (нет установленного клиента защиты от вредоносных программ, устаревшая база антивируса или отсутствие ключевых патчей в операционной системе).

- Используйте аналитические инструменты, благодаря которым после атаки можно определить:

- откуда берётся инфекция;

- как долго она была в среде;

- была ли удалена со всех устройств;

- вероятность возврата инфекции.

- Просвещайте сотрудников компании по вопросам безопасности. Проинструктируйте пользователей, чтобы они в сообщениях электронной почты не кликали по неизвестным вложениям и ссылкам, а также не открывали файлов неизвестного происхождения. Человек является самым слабым звеном в цепи безопасности, и именно на нём следует сосредоточить внимание, если речь идет о подготовке соответствующих мер защиты.

Что делать в случае атаки вымогателей

Главная надежда, что у вас есть резервная копия системы, так что вы можете удалить устройство и загрузить неинфицированную версию.

Вот несколько шагов, которые необходимо предпринять в случае нападения:

- Сообщите о преступлении

- Не платите выкуп

Уплата выкупа не даёт нам уверенности в том, что файлы будут расшифрованы. Это гарантирует только то, что наши деньги, а иногда также и банковские реквизиты, попадут в руки шантажистов.

- Свяжитесь с экспертами

Производители многих операционных систем, программного обеспечения и решений для обеспечения безопасности имеют в своем кадре экспертов, которые могут давать советы о том, как реагировать в случае, когда система была заражена.

- Имейте план Б

Что вы будете делать, если Ваши компьютерные системы или сети станут недоступны? Есть ли у вас запасной план? Имеется ли способ, чтобы поддерживать вашу деятельность (хотя бы в ограниченном объеме), в то время как ваши системы находятся в процессе ремонта? Знаете ли вы, какие расходы понесет организация, если системы станут недоступными? Эта стоимость включена в ваш бюджет ИТ-безопасности? Эти сведения должны быть включены в вашу политику безопасности.

Киберпреступность ориентирована на деятельность, генерирующую миллиардные доходы. Как и большинство компаний, киберпреступники очень мотивированы, чтобы найти способы получения дохода. Они идут на обман, вымогательства, ограбления, угрозы и запугивание своих жертв, чтобы получить доступ к наиболее ценным данным и ресурсам.

Компьютерные вымогатели не являются чем-то новым, однако, их растущая активность становится всё более четки трендом в мире киберпреступности.