| Безопасность [316] |

| Покупки [78] |

| Деньги в Сети [27] |

| Практика [445] |

| Личные данные [60] |

| Гаджеты [88] |

| Социальные сети [132] |

| Программы [97] |

| Это интересно [96] |

| Устройства [749] |

| Технологии [303] |

| LAN/WAN [46] |

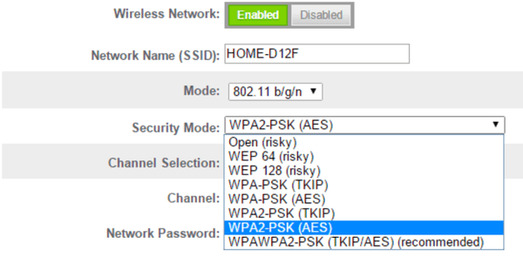

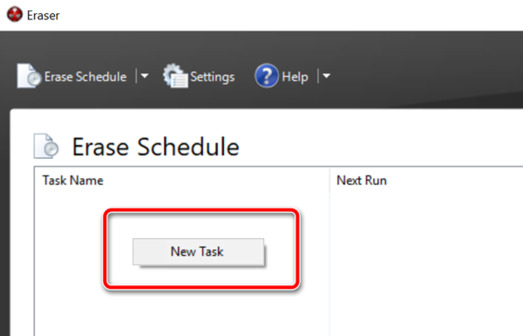

Как администраторы и хакеры могут использовать приложения для отслеживания трафикаНаблюдение за сетью – это использование программного инструмента, называемого анализатором сети или сетевой сниффер, который отслеживает данные, передаваемые по сетевым  Базовые правила для обеспечения безопасности в сети Wi-FiПринимая во внимание любые компьютерные сети, особенно важна безопасность в беспроводных сетях Wi-Fi. Хакеры могут легко перехватывать трафик беспроводной сети через открытые соединения и  Правила онлайн знакомств, которые помогут избежать проблемВы отказались от посещений баров, у вас нет много времени, чтобы посетить вечер знакомств, или вы просто застенчивы, – по какой-то причине, вы обратились к миру онлайн-знакомств. Иногда это  Узнайте, что такое троянский вирус и как его избежатьТроянский вирус, на самом деле, вовсе не вирус. Это вредоносное ПО, которое вы можете случайно загрузить, думая, что устанавливаете законную программу. Целью троянского программного обеспечения  Подделка сигнала GPS – как защитить свои устройства навигацииПредставьте, что вы едете по городу на машине. Внезапно вы смотрите на навигацию, и устройство информирует вас о том, что вы находитесь в аэропорту. Вы начинаете задаваться вопросом, что  Как вернуть контроль над компьютером после атаки вирусов или хакеровХакеры и вредоносные программы скрываются в каждом уголке интернета. Нажатие на ссылку, открытие вложения электронной почты или простой серфинг по сети может привести к взлому вашей системы или  WEP и WPA против WPA2: почему важны различия для защитыАкронимы WEP, WPA и WPA2 относятся к различным протоколам беспроводного шифрования, которые предназначены для защиты информации, которую вы отправляете и получаете по  Как полностью удалить все данные и скрыть следы их существованияНа первый взгляд, руководство по уничтожению данных кажется бессмысленным. Данные должны быть сохранены, а не уничтожены! Но, когда мы хотим продать подержанный ноутбук или настольный компьютер,  Опасная сторона популярности Android – в опасности все пользователиОперационная система Android прошла долгий путь с 2005 года, когда она дебютировала как платформа для только появившихся смартфонов. Она быстро завоевала популярность, а её  Всё, что вы хотели знать о безопасных паролях – правила генерации и храненияХотя эксперты по кибербезопасности уже давно «бьют тревогу», пользователи по-прежнему предпочитают удобство вместо надежной защиты своих данных. Они используют одни и те же пароли на многих |