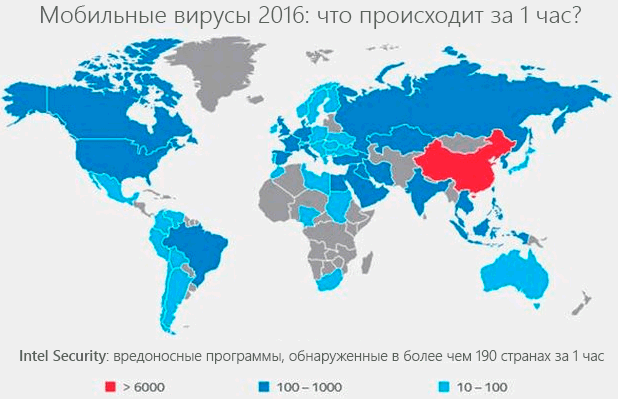

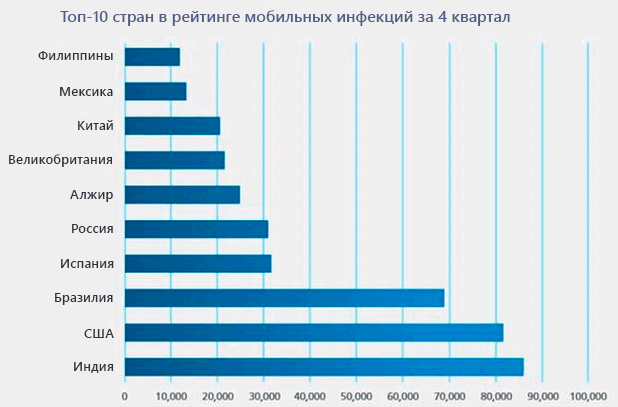

Исследования McAfee Labs показывают, что в течение последних 6 месяцев до 3 миллионов мобильных устройств были атакованы вредоносными программами из магазинов приложений. Доклад не случайно появился во время Mobile World Congress, в котором Intel Security принимал участие.

– Mobile World Congress дает нам возможность заглянуть в инновации, которые появятся в наших магазинах в этом году. К сожалению, все большее и большее число устройств, также означает большие шансы для хакеров и рост угроз безопасности. Наш последний отчет показывает, какими огромными темпами появляются новые образцы вредоносных программ для мобильных устройств. Необходимость соответствующих мер защиты постоянно растет. Сегодня уже не достаточно просто использовать PIN-код и пароль, чтобы защитить наши устройства и данные, – говорит Райдж Самани.

Одним из факторов, влияющих на то, что смартфоны и планшеты оказываются в центре внимания кибер-преступников, является их растущие качество, мощность и емкость. А также благодаря тому, что постоянно возрастает число людей, выполняющих с помощью мобильных устройств всё более сложные операции, например, покупки в интернете или оплата счетов.

Количество образцов вредоносного программного обеспечения, направленного в сторону мобильных устройств, увеличилось по сравнению с предыдущим кварталом на целых 24 процента.

– Стоит помнить, что очень часто хакеры не заинтересованы в самом мобильном устройстве и хотят с его помощью получить доступ к другим устройствам и данным, хранящимся в сети организации, – говорит представитель Intel Security в России. – Хакеров, в первую очередь, интересует хранящиеся на мобильных устройствах данные и проходящая через них важная информация.

Другие данные, представленные в отчете:

- В течение последних 6 месяцев обнаружено до 37 млн образцов вредоносного программного обеспечения

- Определены более 1000000 адресов URL, которые вели на зараженные сайты

- Выявлено, что уровень атак вымогателей вырос в 2015 году на 155%, по сравнению с прошлым годом

Как защитить смартфоны и планшеты

Соблюдение нескольких простых правил поможет защитить мобильные устройства от атак хакеров.

- Во-первых, осторожность при установке приложений. Всегда необходимо загружать их из официальных источников. Стоит, однако, помнить, что и это не даёт 100 процентов гарантии безопасности. Ибо кибер-преступники проникают на смартфоны через существующие «бреши» в официальных и самых популярных приложениях. Поэтому необходимо отслеживать и устанавливать обновления. Обязательно нужно внимательно читать сообщения, регламенты и разрешения во время установки. Нельзя принимать все появляющиеся уведомления, поскольку такое действие пользователя даёт приложению доступ к интернету, книге контактов или учетным записям электронной почты и даже банковским счетам. Наиболее опасным является разрешение на доступ к ID абонента.

- Во-вторых, контроль за СМС. Одним из способов хищения финансов являются SMS-сообщения на премиум номера, которые могут даже загнать пользователя в долговую яму. Не менее опасными являются программы, которые воруют одноразовые коды для банковских счетов, приходящие в СМС-сообщениях.

- В-третьих, электронная почта. Чрезвычайно опасными являются фишинговые сообщения, которые приходят в мобильный почтовый ящик. Фальшивый e-mail может содержать фиктивный счет с требованием платежа, он также может переместить пользователя на созданную веб-страницу, имитирующую вход в систему интернет банка.

- В-четвертых, осторожное использование общедоступных и незащищенных сетей Wi-Fi. Стоит помнить, что через незащищенные и открытые сети хакеры могут получить доступ к информации, хранящейся на мобильных устройствах.

- В-пятых, надежный пароль. Политика безопасности всегда требует установки паролей на ПК, чтобы посторонние не смогли воспользоваться этими устройствами. Так же следует поступать со смартфонами и планшетами. Не используя пароли доступа, пользователи облегчают работу всем, кто захотят узнать содержимое карт памяти телефонов.