| Безопасность [316] |

| Покупки [78] |

| Деньги в Сети [27] |

| Практика [443] |

| Личные данные [60] |

| Гаджеты [88] |

| Социальные сети [132] |

| Программы [97] |

| Это интересно [96] |

| Устройства [749] |

| Технологии [302] |

| LAN/WAN [46] |

Для чего компьютер заражают кейлоггерами – риски для личной информации

Сегодняшние мощные инструменты, относящиеся к числу вредоносных программ, чаще всего состоят из нескольких компонентов, каждый из которых отвечает за свой аспект вредного воздействия. Эти

5 золотых правил для безопасного использования социальных сетей

В мире 7,5 миллиарда людей. Месячная аудитория Facebook превышает 2 миллиарда человек. Принимая во внимание тот факт, что с каждым годом эта социальная среда увеличивает свой радиус на 17%,

Подделка людей – чем опасна авторизация с помощью отпечатков пальца и другой биометрии

Наиболее популярным средством авторизации является проверка пароля, однако, его можно украсть или забыть. Проблемы с паролями подталкивают к созданию другой системы идентификации

Как повлияет интернет на взросление современных детей

Хотя прошло 40 лет с тех пор, как Фредди Меркьюри пел Is this real life? Is this just fantasy?, современные родители сталкиваются с не менее трудными условиями – их дети растут в мире, в

Чем опасна технология Face ID для разблокировки смартфона

Apple не была первой компанией, которая придумала разблокировку смартфона с помощью лица. Однако, когда она применила эту технологию в модели iPhone X, за ней последовала вся отрасль. Эту функция

Почему опасно подключаться к доступным Wi-Fi сетям соседей

Все мы это переживали: заканчиваются деньги, вы хотите посмотреть новый фильм, а ваш друг имеет открытую сеть Wi-Fi. Вы делаете быстрый обзор доступных сетей, и вот они: несколько домов с

Умным камерам видеонаблюдения не хватает «мозгов» для защиты

Сегодня мы затронем тему очередного открытия экспертов по безопасности: одна из «умных» видеокамер имеет почти столько же уязвимостей, сколько пробелов в инструкции по

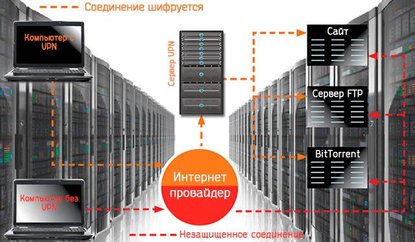

Важные технические аспекты использования виртуальных частных сетей VPN

Все решения VPN, которые ранее мы обсуждали, имеют одну общую черту: они основаны на открытом исходном коде, что должно облегчить проверку их на наличие уязвимостей. В действительности, однако,

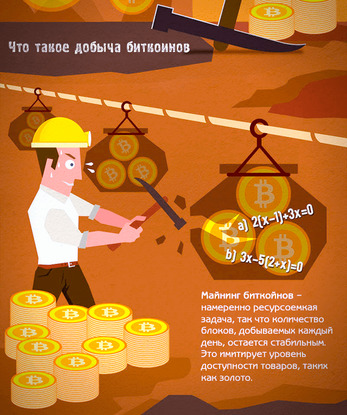

Почему скрытый майнинг криптовалют опасен для бизнеса

В течение нескольких последних месяцев киберпреступники получили миллионы долларов через установку криптодобытчиков. Сегодня мы расскажем, как работают майнеры на компьютерах пользователей, и

Новые биометрические технологии – особенности сканирования отпечатков пальца

В одном из предыдущих постов мы обсуждали плюсы и минусы использования отпечатков пальцев – например, для