| Безопасность [329] |

| Лучшие устройства и технологии [316] |

| Деньги в Сети [27] |

| Практика [532] |

| Личные данные [63] |

| Гаджеты [90] |

| Социальные сети [144] |

| Программы [104] |

| Это интересно [101] |

| Устройства [539] |

| Технологии [398] |

| LAN/WAN [84] |

| Цифровые финансы [67] |

| Обзор Telegram [29] |

|

Android [5]

Погрузитесь в многогранный мир Android — операционной системы, которая дарит свободу, гибкость и безграничные возможности! В нашем разделе блога вы откроете для себя всё самое интересное о платформе Android: от тонкостей настройки и скрытых функций до свежих обновлений и лучших приложений. Мы разбираем нюансы работы системы, делимся лайфхаками для повышения производительности смартфона, рассказываем, как продлить время работы батареи и обезопасить личные данные. Хотите выжать максимум из своего устройства? Здесь вы найдёте понятные инструкции и экспертные советы — чтобы ваш Android‑гаджет работал идеально и радовал каждый день!

|

| Linux [функции и возможности] [3] |

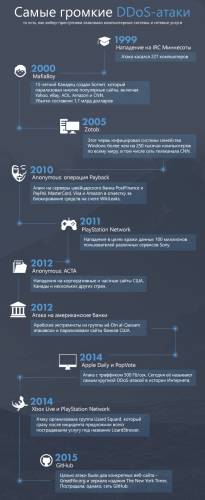

Кибер-преступники активизировали атаки на банковские системыВремена, когда для ограбления банка нужен был пистолет, подкоп или план здания, уходят в небытие. Гораздо большая опасность надвигается из мира новых технологий – кибер-преступники, не выходя из  Анонимный доступ к сетевым ресурсам помогает открыть сервис VPNКомпания F-Secure разработала программный комплекс Freedome, который обеспечивает полную анонимность, безопасность и конфиденциальность при работе в интернете, например, при  Как быстро хакеры могут взломать ваш пароль: исследованиеРегулярные исследования показывают, что россияне по-прежнему часто выбирают простые пароли, которые легко взломать за считанные секунды. Кажется невероятным, но такие пароли, как  Впечатляюще-пугающие данные статистики DDoS-атакПо статистике «Лаборатории Касперского», во 2 квартале 2015 года три четверти DDoS атак, которые используют сети зараженных компьютеров (так называемые,  Стратегия по защите онлайн-магазина от атаки хакеровРынок электронной торговли стремительно растет. Покупки в интернет-магазинах выбирает уже 54 процента российских интернет-пользователей. К сожалению, вместе с динамичным развитием отрасли,  Как организовать домашний видеомониторинг с помощью компьютераДля того, чтобы обеспечить себе чувство безопасности, всё чаще и чаще мы используем различного рода системы мониторинга.  Какие ошибки пользователей приводят к краже персональных данныхМы живем во времена, когда доступ в Интернет стал обычным явлением, а новые технологии делают нашу жизнь проще. Уже почти 8 из 10 российских домохозяйств имеет хотя бы один компьютер,  Какие методы используют преступники для кражи денег в интернетеКиберпреступники по-разному пытаются похищать деньги пользователей. Многие из них в своих действиях использует эффект масштаба, пытаясь добраться до относительно большого числа  Классические методы атак кибер-преступников на пользователейВ современном мире, где технологии стали неотъемлемой частью нашей жизни, мы всё чаще слышим пугающие истории о взломах, кражах данных и кибератаках. Но за этими сухими новостями скрывается  Эволюция DDoS-атак: каких угроз ждать в будущемВ начале 2015 года, президент США, Барак Обама, объявил, что кибер-угрозы являются одной из самых серьезных проблем, как экономических, так и связанных с безопасностью страны. Эта проблема, |