| Безопасность [329] |

| Лучшие устройства и технологии [316] |

| Деньги в Сети [27] |

| Практика [532] |

| Личные данные [63] |

| Гаджеты [90] |

| Социальные сети [144] |

| Программы [104] |

| Это интересно [101] |

| Устройства [539] |

| Технологии [398] |

| LAN/WAN [84] |

| Цифровые финансы [67] |

| Обзор Telegram [29] |

|

Android [5]

Погрузитесь в многогранный мир Android — операционной системы, которая дарит свободу, гибкость и безграничные возможности! В нашем разделе блога вы откроете для себя всё самое интересное о платформе Android: от тонкостей настройки и скрытых функций до свежих обновлений и лучших приложений. Мы разбираем нюансы работы системы, делимся лайфхаками для повышения производительности смартфона, рассказываем, как продлить время работы батареи и обезопасить личные данные. Хотите выжать максимум из своего устройства? Здесь вы найдёте понятные инструкции и экспертные советы — чтобы ваш Android‑гаджет работал идеально и радовал каждый день!

|

| Linux [функции и возможности] [3] |

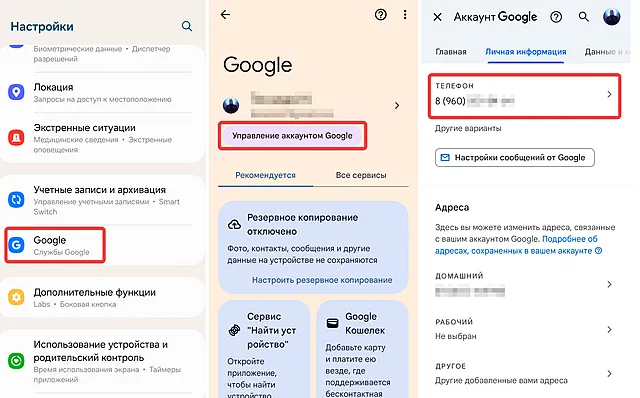

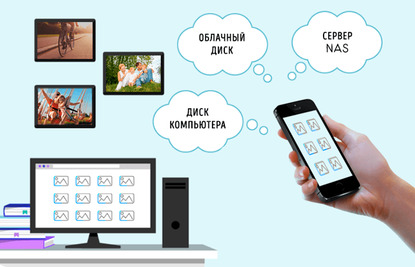

Выход из Google на всех устройствах: простой способ защитить свой аккаунтВ современном цифровом мире ваш Google-аккаунт — это не просто электронная почта или хранилище фотографий. Это ключ к целой экосистеме ваших личных данных, включая документы, контакты, календари  Что такое цифровой след и как он влияет на вашу безопасность в интернетеЦифровой след – это информация, которую вы оставляете в интернете при каждом выходе в Сеть. Это могут быть посещённые сайты, опубликованные материалы или заполненные формы. В  Как обновить номер телефона для аккаунта Google: пошаговая инструкцияПривязка вашего номера телефона к учетной записи Google добавляет дополнительный уровень безопасности. Однако, если вы меняете телефонного оператора или переезжаете в другую страну, необходимо  Зачем Google личные данные пользователей – как это контролироватьСегодня Google больше, чем большинство компаний, понимает, что информация – это сила. Но много ли Google знает о вас? Мы изучили политику конфиденциальности Google, чтобы рассказать вам,  Поисковая система DuckDuckGo: уникальные особенности альтернативного поискаПоисковая система DuckDuckGo набирает всё большую популярность и кусает за щиколотки других гигантов поиска. Самое большое преимущество DuckDuckGo с уткой на логотипе – защита  Можно ли обнаружить дипфейк в видео: как распознать подделку лицаПри достаточном количестве исходных изображений не так сложно превратить вашего соседа в известного политика. Поначалу выявлять дипфейки было не так уж сложно – даже самые лучшие из них имели  Почему большие данные не помогают точно прогнозировать событияРезультаты недавних голосований, особенно президентских выборов в США и референдума Великобритании о выходе из Европейского Союза (более известного как Brexit), многих  Данные в облаках: как сервера хранят данные пользователейМы живем в мире, который наводнен информацией. Еще в 2011 году исследование IBM показало, что почти 3 квинтиллиона – это 3 с 18 нулями – байт данных генерировались каждый день.  Как технологии в руках друзей становятся угрозой для наших тайнСовременные технологии всё чаще вносят свой вклад в распространение наших тайн. Опустим бесчисленные документы каждого гражданина, хранящиеся в государственных базах данных или коммерческих  Против шифрования устройств выступили правительства нескольких государствГосударственные ведомства стран-участниц соглашения «Five Eyes» объявили войну шифрованию, видя в нём угрозу для своих интересов. США, Великобритания, Австралия, Канада и Новая |