Вирус Linux стал основной для мощных сетевых DDoS-атакПосле запуска на зараженном устройстве вирус Linux.BackDoor.Fgt.1 отправляет запрос на один из серверов Google, чтобы определить, является ли оно подключен ... Читать дальше »  Опасный вирус на Android копирует приложения и крадет деньгиПроизводитель антивирусного программного обеспечения, компания «Доктор Веб», предупреждает о новом вредоносном приложении, которое нападает на устройства с OS Android. Опасность, обозначенная как Android.BankBot. ... Читать дальше »  Спам в e-mail становится всё опаснее – туда добрался вирус ЭболаВ исследуемом месяце спамеры создавали новые, с учетом текущих событий, версии старого мошенничества, известного как «письмо из Нигерии» – на этот раз на «пике популярности» угроза со стороны вируса Эбола. Общая ... Читать дальше »  Шпионаж АНБ за пользователями угрожает американским интернет компаниямЭрик Шмидт негативно оценивает действия Агентства Национальной Безопасности (АНБ), и предупреждает, что шпионаж за пользователями может привести ... Читать дальше »  Вирус Tyupkin заражает банкоматы и позволяет получать деньги без картыЭксперты выявили вредоносный вирус Tyupkin, который активно заражает банкоматы и дает возможность преступникам снимать деньги со счетов клиентов без использования карты.

Контактные данные на смартфоне – легкая добыча для преступниковRSA – подразделение безопасности корпорации EMC, опубликовало отчет «Online Fraud Report», представляющий наиболее важные сведения относительно тенденций в ... Читать дальше »  ФБР видит угрозу в шифровании данных устройств пользователейВведенное недавно по умолчанию шифрование данных Google и Apple не понравилось американскому ФБР. Джеймес Комей, директор Бюро, заявил, что это дополнительная помощь для преступников.

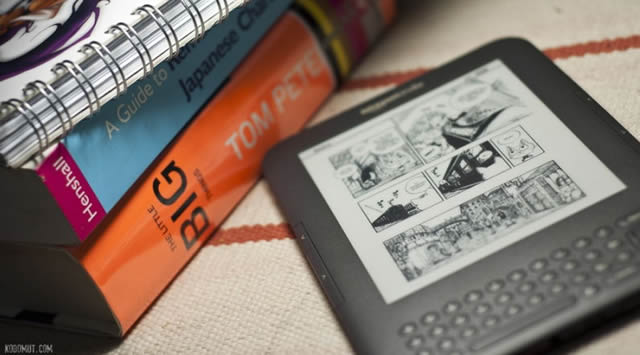

Бороться с кражей авторских произведений помогут водяные знаки DigimarcLibreDigital и издательство HarperCollins решили принять бой с копированием и нелегальным распространением электронных книг, взяв на вооружение технологию Digimarc. Она заключается в добавлении водяного знака к кн ... Читать дальше »  Как защитить личные фотографии при хранении и публикации в ИнтернетеКаждый из нас имеет право фотографировать что-либо. Иногда, однако, мы не хотим, чтобы наши частные фотографии получили публичное распространение или попали в чужие руки. Иногда даже ... Читать дальше »  Сеть службы здравоохранения США подверглась сильнейшей атакеCommunity Health Systems объединяет 206 больниц в 29 штатах (карта ниже). Как сообщает Reuters, злоумышленники (предположительно из Китая) проникли в главную базу данных, откуда вывели данные пациентов. Там были имена и ... Читать дальше » |