| Безопасность [329] |

| Лучшие устройства и технологии [316] |

| Деньги в Сети [27] |

| Практика [532] |

| Личные данные [63] |

| Гаджеты [90] |

| Социальные сети [144] |

| Программы [104] |

| Это интересно [101] |

| Устройства [539] |

| Технологии [398] |

| LAN/WAN [84] |

| Цифровые финансы [67] |

| Обзор Telegram [29] |

|

Android [5]

Погрузитесь в многогранный мир Android — операционной системы, которая дарит свободу, гибкость и безграничные возможности! В нашем разделе блога вы откроете для себя всё самое интересное о платформе Android: от тонкостей настройки и скрытых функций до свежих обновлений и лучших приложений. Мы разбираем нюансы работы системы, делимся лайфхаками для повышения производительности смартфона, рассказываем, как продлить время работы батареи и обезопасить личные данные. Хотите выжать максимум из своего устройства? Здесь вы найдёте понятные инструкции и экспертные советы — чтобы ваш Android‑гаджет работал идеально и радовал каждый день!

|

| Linux [функции и возможности] [3] |

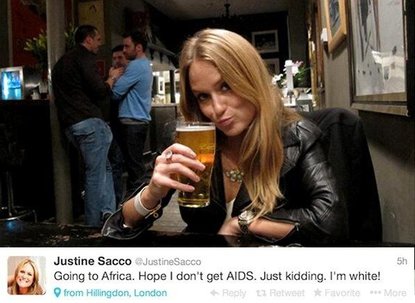

10 ошибок в использовании технологий, которые могут повредить карьереТехнологии окружают нас повсюду, и их влияние на нашу жизнь становится всё более значительным. Они упрощают нашу работу, делают возможным общение на расстоянии и даже помогают нам заботиться о  10 верных шагов к усилению личной конфиденциальности в ИнтернетеВиртуальная жизнь таит в себе множество угроз, начиная от утечек данных и заканчивая пристальным наблюдением сотрудников отдела маркетинга за каждым вашим шагом в сети. Фотографии, которыми вы  Старые карты памяти SD почти всегда содержат фотографииАнализ показал, что 2/3 используемых карт памяти SD по-прежнему содержат файлы предыдущих владельцев.  Как сохранить личную репутацию при использовании ИнтернетаЧем более мы зрелы, тем больше ценим собственную репутацию. Инстинктивно мы чувствуем, что то, как нас воспринимают, может внести свой вклад в наш успех – как в личной, так и профессиональной  Готовим смартфон к продаже: как полностью удалить личные данныеЗнаете ли вы, что продавая свой старый смартфон, с большой долей вероятности вы предоставляете новому владельцу также личные данные? В большинстве случаев ручное удаление файлов и  Злоумышленники воруют личные фотографии: как защитить свои данныеПредставьте себе ситуацию: вы открываете свой компьютер и обнаруживаете, что личные фотографии, переписки и даже рабочие документы оказались в руках злоумышленников. Они угрожают опубликовать всё  У родителей нет права публиковать фотографии детей в сети: что нужно знатьЧасто дети самостоятельно размещают собственные фотографии в соцсетях, совершенно не осознавая возможных  Несколько способов извлечения данных при разбитом дисплее смартфонаЕсли ваш смартфон получил серьезный урон и экран полностью разбит, а сенсорный слой поврежден, это может стать настоящей катастрофой. Особенно если на устройстве хранились важные  Какие действия в сети TOR могут повредить личной анонимностиВ эпоху, когда каждый наш шаг оставляет цифровой след, а личная информация становится ценнейшим ресурсом, вопрос интернет-безопасности выходит на первый план. Подобно тому, как мы запираем дверь  Преднамеренные уязвимости в смартфонах – китайский заговор«New York Times» утверждает, что одна из крупнейших китайских компаний, ответственных за программное обеспечение для смартфонов, оставляет лазейку в созданном программном обеспечении, которая |