| Безопасность [329] |

| Лучшие устройства и технологии [316] |

| Деньги в Сети [27] |

| Практика [532] |

| Личные данные [63] |

| Гаджеты [90] |

| Социальные сети [144] |

| Программы [104] |

| Это интересно [101] |

| Устройства [539] |

| Технологии [398] |

| LAN/WAN [84] |

| Цифровые финансы [67] |

| Обзор Telegram [29] |

|

Android [5]

Погрузитесь в многогранный мир Android — операционной системы, которая дарит свободу, гибкость и безграничные возможности! В нашем разделе блога вы откроете для себя всё самое интересное о платформе Android: от тонкостей настройки и скрытых функций до свежих обновлений и лучших приложений. Мы разбираем нюансы работы системы, делимся лайфхаками для повышения производительности смартфона, рассказываем, как продлить время работы батареи и обезопасить личные данные. Хотите выжать максимум из своего устройства? Здесь вы найдёте понятные инструкции и экспертные советы — чтобы ваш Android‑гаджет работал идеально и радовал каждый день!

|

| Linux [функции и возможности] [3] |

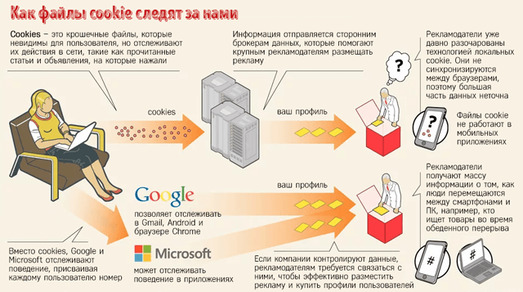

Опасно ли излучение сетей 5G для людей: будут ли последствия для здоровьяИспользование миллиметровых волн – это одна из величайших технологических революций, стоящих за 5G – сеть нового поколения. Благодаря им можно будет добиться более высоких скоростей передачи  Как бороться с цифровой слежкой в реальной жизниВ новом фильме о терминатора Сара Коннор кладёт свой телефон в пустой пакет из-под чипсов, чтобы избежать отслеживания. Проведенный недавно эксперимент показал, что этот метод действительно  Могут ли квантовые вычисления разрушить все системы IT-безопасностиЛюди есть людьми, большинство из нас привыкли к мысли, что методы, которые мы обычно используем для защиты нашей информации, надежны и безопасны. Вот почему мы постоянно напоминаем пользователям,  Интернет в режиме инкогнито: как защитить личные данные от чужого вниманияНе отслеживаемый просмотр веб-страниц предотвращает или серьезно ограничивает знания других в том, что вы делаете в Интернете. Вы можете использовать Интернет анонимно, чтобы скрыть все ваши  Какие аккаунты никогда нельзя бросать и забыватьМожете ли вы назвать все интернет-сервисы, в которых у вас есть учетная запись? Иногда создаём «одноразовый» аккаунт, чтобы получить доступ к контенту, иногда нас просят друзья. С течением  5 правил безопасных покупок: как избежать рисков при шоппинге в СетиПомните, скидки на компьютеры с процессорами на 12 Ггц? Видимо, мы регрессировали в развитии, ведь в настоящее время тактовая частота редко превышает 4 Ггц? Нет, просто никто уже не клюет на эту  Шифрование файлов: как обезопасить свои данныеНа дисках компьютеров, на внешних носителях и в памяти мобильных устройств, – мы храним всё больше и больше данных. Это как обыденная и, казалось бы, незначительная информация, так и очень  Какой бесплатный антивирус использовать для защиты компьютераВ настоящее время мы живем во времена, когда безопасность вашего компьютера важнее, чем когда-либо прежде. Это связано с активностью хакеров. использующих украденную информацию для мошеннических  Руководство для начинающих по резервному копированию на ПКМы все знаем, что должны делать резервную копию данных. Это важно для благополучия человека и душевного спокойствия, и одна копия файла на вашем компьютере не является резервной копией.  Почему защита данных имеет большое значение для маленьких компанийВедение малого бизнеса – это настоящий подвиг. Получение первых средств, ввод в эксплуатацию компании, обработка заказов из разрозненной клиентской базы – каждый этап деятельности должен быть |