| Безопасность [329] |

| Лучшие устройства и технологии [316] |

| Деньги в Сети [27] |

| Практика [532] |

| Личные данные [63] |

| Гаджеты [90] |

| Социальные сети [144] |

| Программы [104] |

| Это интересно [101] |

| Устройства [539] |

| Технологии [398] |

| LAN/WAN [84] |

| Цифровые финансы [67] |

| Обзор Telegram [29] |

|

Android [5]

Погрузитесь в многогранный мир Android — операционной системы, которая дарит свободу, гибкость и безграничные возможности! В нашем разделе блога вы откроете для себя всё самое интересное о платформе Android: от тонкостей настройки и скрытых функций до свежих обновлений и лучших приложений. Мы разбираем нюансы работы системы, делимся лайфхаками для повышения производительности смартфона, рассказываем, как продлить время работы батареи и обезопасить личные данные. Хотите выжать максимум из своего устройства? Здесь вы найдёте понятные инструкции и экспертные советы — чтобы ваш Android‑гаджет работал идеально и радовал каждый день!

|

| Linux [функции и возможности] [3] |

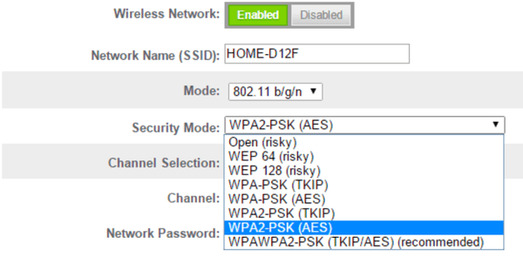

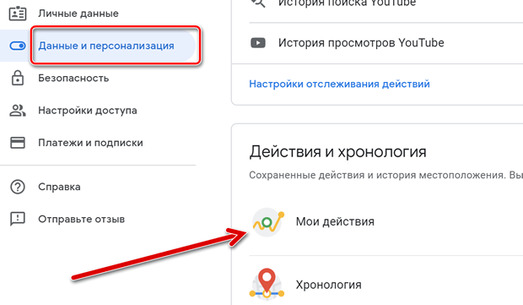

Как найти вирусы на смартфоне: когда нужно действоватьЕсли вы загрузили приложения из официального магазина для операционной системы вашего телефона и тщательно изучили, какие файлы вы открываете, есть вероятность, что на вашем телефоне нет вирусов.  Удалить следы своей активности в Google: используйте наши советыНесмотря на то, сколько вы используете сервисы Google, вы имеете полный контроль над историей своего поиска. Следуйте приведенным ниже инструкциям, чтобы узнать, как удалить историю  Как администраторы и хакеры используют приложения для отслеживания трафикаНаблюдение за сетью – это использование программного инструмента, называемого анализатором сети или сетевой сниффер, который отслеживает данные, передаваемые по сетевым  Базовые правила для обеспечения безопасности в сети Wi-FiПринимая во внимание любые компьютерные сети, особенно важна безопасность в беспроводных сетях Wi-Fi. Хакеры могут легко перехватывать трафик беспроводной сети через открытые соединения и  Правила онлайн знакомств, которые помогут избежать проблемВы отказались от посещений баров, у вас нет много времени, чтобы посетить вечер знакомств, или вы просто застенчивы, – по какой-то причине, вы обратились к миру онлайн-знакомств. Иногда это  Узнайте, что такое троянский вирус и как его избежатьТроянский вирус, на самом деле, вовсе не вирус. Это вредоносное ПО, которое вы можете случайно загрузить, думая, что устанавливаете законную программу. Целью троянского программного обеспечения  Чем опасен Wi-Fi в офисе: основы защиты компании от угрозПочти в каждом офисе есть своя сеть Wi-Fi, а иногда даже несколько. Кому захочется подключать ноутбук, смартфон и планшет с помощью кабеля? К сожалению, беспроводная сеть может быть  Подделка сигнала GPS: как защитить свои устройства навигацииПредставьте, что вы едете по городу на машине. Внезапно вы смотрите на навигацию, и устройство информирует вас о том, что вы находитесь в аэропорту. Вы начинаете задаваться вопросом, что  Как вернуть контроль над компьютером после атаки вирусов или хакеровХакеры и вредоносные программы скрываются в каждом уголке интернета. Нажатие на ссылку, открытие вложения электронной почты или простой серфинг по сети может привести к взлому вашей системы или |