| Безопасность [329] |

| Лучшие устройства и технологии [316] |

| Деньги в Сети [27] |

| Практика [532] |

| Личные данные [63] |

| Гаджеты [90] |

| Социальные сети [144] |

| Программы [104] |

| Это интересно [101] |

| Устройства [539] |

| Технологии [398] |

| LAN/WAN [84] |

| Цифровые финансы [67] |

| Обзор Telegram [29] |

|

Android [5]

Погрузитесь в многогранный мир Android — операционной системы, которая дарит свободу, гибкость и безграничные возможности! В нашем разделе блога вы откроете для себя всё самое интересное о платформе Android: от тонкостей настройки и скрытых функций до свежих обновлений и лучших приложений. Мы разбираем нюансы работы системы, делимся лайфхаками для повышения производительности смартфона, рассказываем, как продлить время работы батареи и обезопасить личные данные. Хотите выжать максимум из своего устройства? Здесь вы найдёте понятные инструкции и экспертные советы — чтобы ваш Android‑гаджет работал идеально и радовал каждый день!

|

| Linux [функции и возможности] [3] |

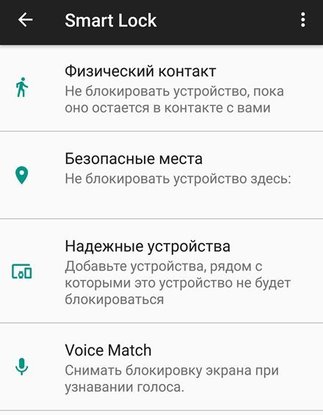

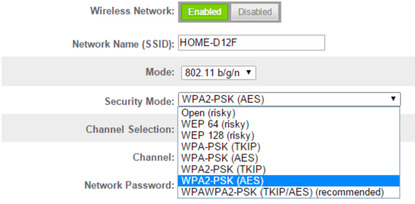

Зашифруйте ваше устройство Android: пять простых шагов к полной защитеПредставьте, что будет, если ваш Android-смартфон потеряется или украдут. Сколько там вашей жизни? Контактные телефоны ваших друзей, пароли, личные фотографии? Воры обычно заинтересованы только в  Должны ли правительства иметь доступ к зашифрованным даннымВ этом году дискуссия о цифровой конфиденциальности стала ещё более актуальной. Правительства во всем мире предпринимают усилия, чтобы дать людям больше власти над своими личными данными, от GDPR  На чём основывается социальная инженерия фишинговых атакКогда мы говорим об уязвимостях, как правило, мы имеем в виду ошибки в коде и чувствительные фрагменты информационных систем. Однако, существуют и другие уязвимости – в голове потенциальной  Почему нельзя использовать чужие учетные данные Apple IDПользователи устройств с операционной системой Apple должны иметь Apple ID. Это своего рода цифровой паспорт, позволяющий путешествовать по миру Apple. Идентификатор Apple ID  Защита цифровых данных: только резервной копии недостаточноМы живем в эпоху, в которой данные имеют одно из наиболее важных значений. Данные свидетельствуют о том, кто мы, как нас воспринимают, а такжце подводят итог нашей работе. Данные могут помочь нам  Чем опасен Интернет для детей: риски нападений и способы защитыСегодня трудно думать о достойном будущем без каких-либо навыков использования современных технологий. Родители об этом знают и поэтому не возражают против открытия дверей в  Какие правила помогут защитить роутер от сетевых атакРоутеры часто подвергаются нападению хакеров, потому что они всегда находят «лазейку» к вашей домашней сети и подключенных к ней устройствах – чаще всего, всё заканчивается кражей  Почему распространение HTTPS не сделало Интернет безопасной средойБольшая часть интернет-трафика в настоящее время отправляется через HTTPS-соединение, что делает его «безопасным». Фактически, Google теперь предупреждает, что незашифрованные HTTP-сайты  Повысит ли безопасность сети Wi-Fi включение WPA2-AES и WPA2-TKIPWired Equivalent Privacy (WEP), Wi-Fi Protected Access (WPA) и Wi-Fi Protected Access II (WPA2) – это основные алгоритмы безопасности, которые вы увидите при настройке  5 форм поведения сотрудников, облегчающих жизнь злоумышленникам51% организаций опасаются, что ошибка персонала может привести к нарушению их безопасности в сети. Это беспокойство оправдано. Хакеры часто основывают атаки на социотехнологиях и |