| Безопасность [329] |

| Лучшие устройства и технологии [316] |

| Деньги в Сети [27] |

| Практика [532] |

| Личные данные [63] |

| Гаджеты [90] |

| Социальные сети [144] |

| Программы [104] |

| Это интересно [101] |

| Устройства [539] |

| Технологии [398] |

| LAN/WAN [84] |

| Цифровые финансы [67] |

| Обзор Telegram [29] |

|

Android [5]

Погрузитесь в многогранный мир Android — операционной системы, которая дарит свободу, гибкость и безграничные возможности! В нашем разделе блога вы откроете для себя всё самое интересное о платформе Android: от тонкостей настройки и скрытых функций до свежих обновлений и лучших приложений. Мы разбираем нюансы работы системы, делимся лайфхаками для повышения производительности смартфона, рассказываем, как продлить время работы батареи и обезопасить личные данные. Хотите выжать максимум из своего устройства? Здесь вы найдёте понятные инструкции и экспертные советы — чтобы ваш Android‑гаджет работал идеально и радовал каждый день!

|

| Linux [функции и возможности] [3] |

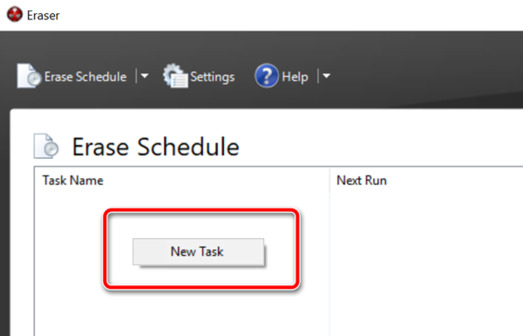

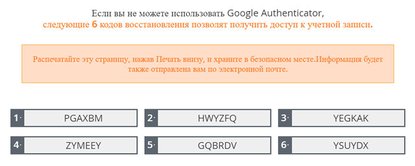

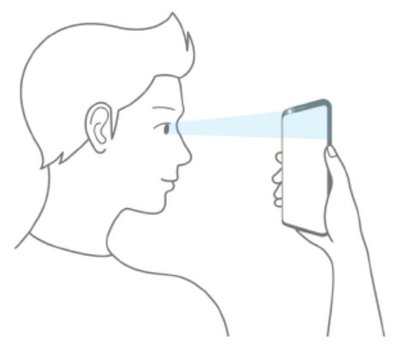

USB-устройства для атаки на компьютер: угроза может быть в каждомUSB-устройства являются основным источником вредоносного ПО в промышленных системах управления, – говорит Лука Бонджорни из Bentley Systems на #TheSAS2019. Большинство  Как полностью удалить все данные из файлов и скрыть следыРуководство по уничтожению данных кажется бессмысленным. Данные должны быть сохранены, а не уничтожены! Но, когда мы хотим продать подержанный ноутбук или настольный компьютер, следует убедиться,  Опасная сторона популярности Android: в опасности все пользователиОперационная система Android прошла долгий путь с 2005 года, когда она дебютировала как платформа для только появившихся смартфонов. Она быстро завоевала популярность, а её  Что вам нужно знать о безопасных паролях: правила генерации и храненияХотя эксперты по кибербезопасности уже давно «бьют тревогу», пользователи по-прежнему предпочитают удобство вместо надежной защиты своих данных. Они используют одни и те же пароли на многих  9 важных этапов хакерской атаки на ресурсы компании: важно знатьКиберпреступники могут украсть значительные объемы ценных данных из сети компании в короткие сроки. Понимание того, как работает кибератака и какие уязвимости используются хакерами, может  Как защитить аккаунт от блокировки при включении 2FAДвухфакторная аутентификация защищает ваши учетные записи кодом в дополнение к вашему паролю. Вы не можете войти без кода, заданного на вашем телефоне. Но что произойдет, если вы  5 вопросов, которые следует задать специалисту подключающему ИнтернетНезависимо от того, хотите ли вы сменить интернет-провайдера, получить доступ к сети в новой квартире, вам необходимо воспользоваться помощью установщика. Вы можете подождать в тишине на кухне,  Обучите детей правилам кибер-безопасности перед интернет-путешествиемПрежде чем ваш ребёнок получит водительское удостоверение, он, вероятно, часами будет тренироваться на дороге с вами или каким-нибудь другим взрослым рядом с ним, который будет следить за тем,  Опасно ли для глаз использовать ИК-сканер на смартфонеНовые телефоны Apple и Samsung используют инфракрасный свет для подтверждения вашей личности. Но могут ли инфракрасные лучи, используемые для идентификации лица и сканера радужной оболочки глаза,  Как защитить личную жизнь при использовании рабочего компьютераНезависимо от того, отвечаете ли вы учителю вашего ребенка или решаете проблему с банком, большинству людей иногда приходится отвечать на личные письма в рабочее время. Вместе с тем, компании всё |