| Безопасность [329] |

| Лучшие устройства и технологии [316] |

| Деньги в Сети [27] |

| Практика [532] |

| Личные данные [63] |

| Гаджеты [90] |

| Социальные сети [144] |

| Программы [104] |

| Это интересно [101] |

| Устройства [539] |

| Технологии [398] |

| LAN/WAN [84] |

| Цифровые финансы [67] |

| Обзор Telegram [29] |

|

Android [5]

Погрузитесь в многогранный мир Android — операционной системы, которая дарит свободу, гибкость и безграничные возможности! В нашем разделе блога вы откроете для себя всё самое интересное о платформе Android: от тонкостей настройки и скрытых функций до свежих обновлений и лучших приложений. Мы разбираем нюансы работы системы, делимся лайфхаками для повышения производительности смартфона, рассказываем, как продлить время работы батареи и обезопасить личные данные. Хотите выжать максимум из своего устройства? Здесь вы найдёте понятные инструкции и экспертные советы — чтобы ваш Android‑гаджет работал идеально и радовал каждый день!

|

| Linux [функции и возможности] [3] |

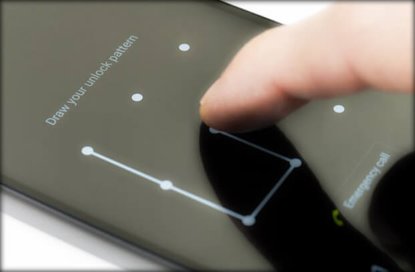

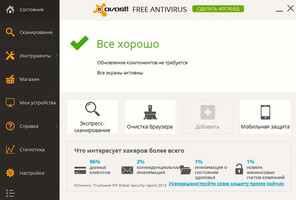

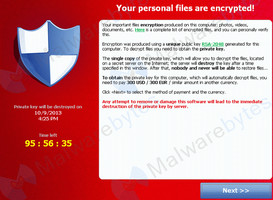

Не заманивайте воров публичными сообщениями в социальных сетяхСкоро лето – время, в которое мы охотнее всего уезжаем в другие места, делаем много фотографий, которые потом попадают на наши  10 лучших менеджеров паролей 2026 года: выбор надёжного хранилищаМенеджер паролей – это естественное решение проблем, связанных с использованием паролей для различных сервисов и приложений. Хороший менеджер паролей плавно  Стоит ли устанавливать антивирусную защиту на смартфон AndroidДавно известно, что антивирусные программы имеют решающее значение для операционных систем  Умный город под ударом: почему мегаполисы уязвимы для киберпреступниковТерминалы для продажи билетов в кино, прокат велосипедов, киоски административных услуг, системы бронирования и информационные системы в аэропортах, а также терминалы развлечений в городских  Следует избегать блокировки смартфона с помощью графического ключаИсследования, проведенные учеными из Военно-морской академии США и университета Мэриленда, показали, что может лучше всего защитить смартфон от, так называемых, «атак из-за плеча». В  Зачем нужно скрывать IP-адрес — руководство по защите онлайн-активностиВ эпоху цифровых технологий каждый наш шаг в интернете оставляет след — словно невидимые отпечатки пальцев на виртуальной клавиатуре. Сайты запоминают наши предпочтения, сервисы отслеживают  Как обеспечить безопасность ребёнка в Интернете: надёжные инструменты контроляМы живём во времена, когда многие люди игнорируют сетевые угрозы, утверждая, что они являются выдумками СМИ  Как спасти данные в эпоху эпидемии программ-шифровальщиковИз анализа компании SonicWall следует, что в минувшем году деятельность «компьютерных вымогателей» в увеличилась (по сравнению с показателями 2015)... в 167 раз. Преступники используют  Бесплатные версии мощных антивирусов: подборка самых надёжных программАнтивирусы уже давно перестали выполнять только роль программ, блокирующих вредоносные программы – это всё  Что поможет удалить программу-вымогатель с диска компьютераС компьютерными вымогателями всё по-другому, потому что такие приложения сразу после заражения компьютера |